Rețele de socializare sunt platforme folosite de toată lumea, devenind o parte din identitatea persoanei fizice sau chiar juridice, în spațiul virtual. Rapididatea cu care se distribuie informația pe rețelele de socializare aproprie userii din toată lumea asupra diferitor subiecte în trend. Multe afaceri folosesc rețelele de socializare în scopuri de marketing și promovări de afaceri prin conturi bussiness.

Tehnologia este o piață liberă, spațiul cibernetic neavând frontiere, deseori specialiști îl numesc ”Wild Space”(spațiu sălbatic), dat fiind faptul că odată cu toate beneficile de care ne bucurăm folosind internetul, actorii malițioși văd acest spațiu liber ca pe o oportunitate pentru câștiguri ilicite.

La inceputul anului 2023, Meta (compania care este liderul de piața rețelelor de socializare fiind compania care a conceput Facebook pe care cu totii il folosim azi, impreuna cu Instagram) a descoperit o campanie de phishing în care autorii folosesc un malware prin care doresc să fure datele utilizatorilor.

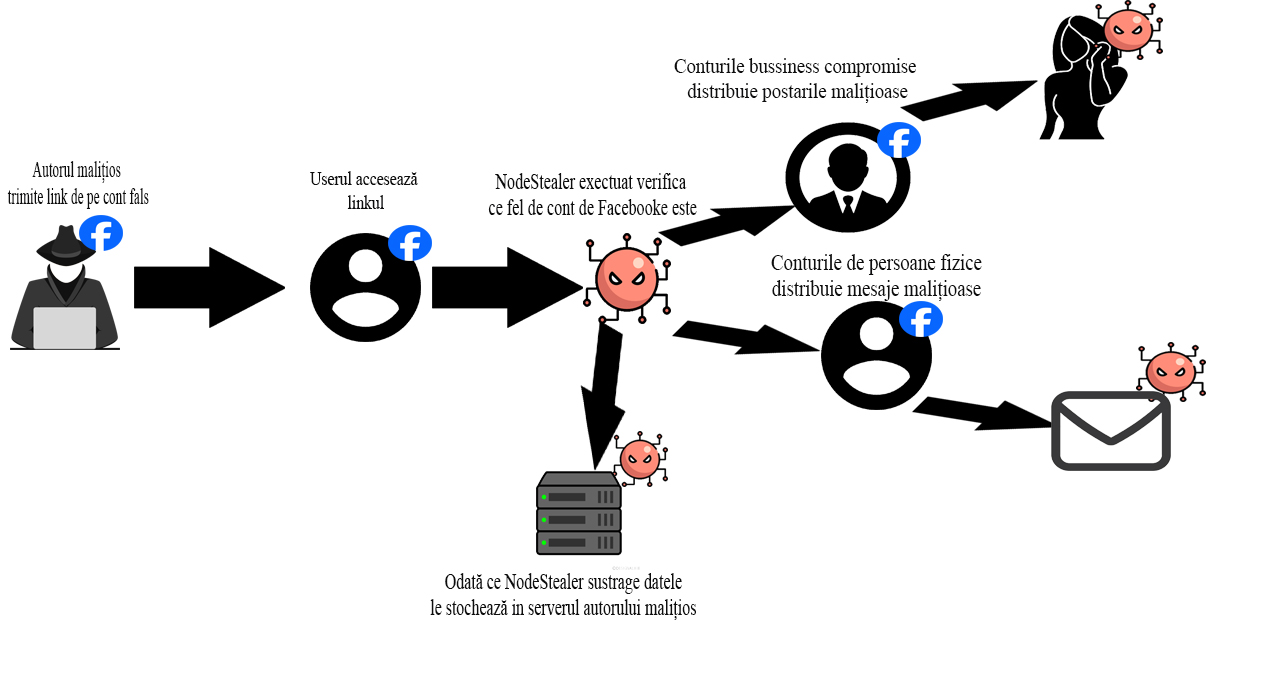

Conform BitDefender, NodeStealer este un malware care fură informațiile din cookies, informații ce pot permite autentificarea pe paltformele sociale. Acestă campanie de phishing are ca țintă infectarea conturilor de Facebook Bussiness (Paginile companiilor) ca apoi să pivoteze atacul către persoanele ce urmăresc paginile respective.

Meta a luptat cu această amenințare la adresa utilizatorilor săi, însă autorii acestei campanii au făcut mai multe update-uri la acest malware, devenind din ce în ce mai agresivi. În prima etapă acest malware era capabil doar să fure datele cookie și cu acestea hackerii intrau în contul victimei și preluau controlul acestuia prin schimbarea datelor de autentificare.

În prezent această campanie s-a extins, NodeStealer fiind acum capabil, pe lângă furtul de credențiale de logare, să treacă și peste MFA (autentificare în mai mulți pași) și astfel să distribuie mesaje și postări malițioase exitânzând campania la cât mai mulți utilizatori cu putință.

Cum funcționează această campanie?

Autorii malițioși creează mai multe profiluri false de Facebook prin care trimit mesaje către utlizatori în care includ linkuri către o arhiva zip. În interiorul acesteia există un fișier .exe, odată executat acest fișier de către utilizator, NodeStealer pătrunde în system și primul pas este să verifice dacă contul de Facebook este de tip bussiness sau nu, după care fură datele cookie folosite pentru logare și astfel atacatorul preia controlul contului de Facebook, chiar dacă nu este bussiness. De aici și două ramificații ale campaniei:

-

- În cazul în care contul Facebook este bussiness: NodeStealer va comrpomite contul în intregime și va distribui postări malițioase. Aceste postări au adesea conținut pornografic menit să atragă bărbații folosind titluri de tipul ”Grăbește-te și descarcă acest album!”. Autorii vor schimba postările odată la maxim 24 de ore pentru a evita să fie detectați de sistem. Odată ce utilizatorul descarcă și execută acest album(fișier executabil), contul de Facebook va fi compromis.

-

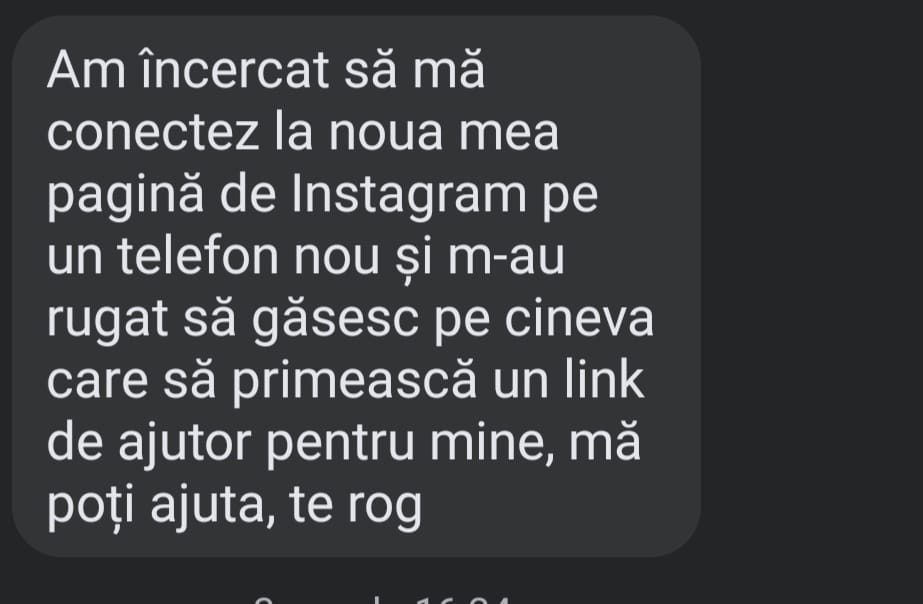

- În cazul în care contul de Facebook este personal: Nodestealer va prelua controlul contului și va da mesaje tuturor celor din lista de prieteni. Mesajul conține tot un virus – NodeStealer. Astfel atacatorii propagă virusul mai departe pentru a detecta conturi bussiness.

Mai sus este reprezentat unul dintre mesajele malițioase trimise de pe un cont Facebook compromis. După acceptul victimei de a oferi ajutor, urmează mesajul cu link-ul către fișierul malițios care va urma să compromită contul de Facebook al victimei.

Pericolele acestui malware

Ceea ce face acest malware să fie periculos este greutatea cu care acesta poate fi dedectat de către programele de tip antivirus, fiind conceput să se ascundă cu succes de sistemele de apărare informatice. Capacitatea lui de a extrage informații care să fie stocate pe un server ales de atacator este de temut, efectele extragerii acestei informație poate să ducă la o multitudine de atacuri, printre care Credential stuffing.

Finalitatea acestui atac este bineînteles atragerea de interese financiar, în special în cazul conturilor de Facebook Bussiness în care hackerii pot găsi datele bancare.

Cum ne protejăm împotriva acestei amenințări?

În primul rând, nu folosiți aceleași parole pe mai multe platforme. Vă recomandăm să folosiți câte o parola unică pentru fiecare platformă folosită. Pentru a avea parola puternică este recomandat ca aceasta să conțină:

-

- cel puțin 16 caractere

-

- cel puțin o literă mare

-

- cel puțin un număr

- cel puțin un caracter special(” !”#$%&'()*+,-./:;<=>?@[]^_`{|}~”)

O igienă cibernetică corespunzătoare vă crește securitatea în mediul online, fiind mai puțin vulnerabili în fața amenințărilor care apar. Cu o igienă cibernetică corespunzătoare și o educație minimă în acest domeniu suntem mai protejați în mediul online

Echipa Hackout vă încurajează să raportați aceste incidente pe platforma noastră la secțiunea Raportează.