Compromiterea credențialelor și atacurile de exfiltrare a datelor rămân cele mai mari puncte slabe în apărarea cibernetică, conform celui mai nou raport Picus.

Ca profesioniști în securitate cibernetică, ne concentrăm adesea pe identificarea celor mai complexe vulnerabilități și a celor mai avansate tehnici de atac. Ne uităm la zero-day-uri, la exploit-uri sofisticate sau la campanii APT foarte bine coordonate. Cu toate acestea, realitatea arată că cele mai eficiente atacuri nu se bazează pe aceste metode avansate, ci pe puncte aparent banale: parole slabe și conturi compromise.

În ciuda investițiilor masive în infrastructură, tehnologii moderne și a eforturilor constante de conștientizare, raportul Picus Blue 2025 arată că organizațiile continuă să întâmpine dificultăți în două zone fundamentale: prevenirea spargerii de parole și detecția conturilor valide abuzate de atacatori. Datele prezentate evidențiază un contrast îngrijorător între nivelul avansat al apărărilor implementate și eficiența lor în fața unor tehnici de atac atât de vechi și banale, dar încă extrem de eficiente.

Creșterea alarmantă a atacurilor prin credențiale slabe

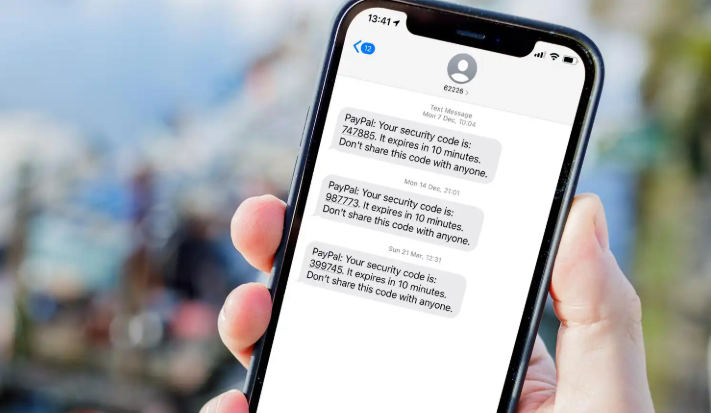

Ediția 2025 a Picus Blue Report, care este bazată pe cel puțin 160 de milioane de simulări de atacuri, scoate la iveală o realitate îngrijorătoare: – În 46% dintre mediile testate, cel puțin o parolă (hash) a fost spartă cu succes și transformată în text clar, față de 25% anul trecut. Acest lucru evidențiază folosirea unor politici slabe pentru parole și algoritmi de hashing depășiți. – Atacurile care folosesc conturi valide (Valid Accounts – MITRE ATT&CK T1078) au avut o rată de succes de 98%, fapt ce confirmă că autentificarea slab protejată rămâne una dintre cele mai exploatate metode de acces.

Cifrele acestea ne arată cât de ușor pot atacatorii să se infiltreze și să rămână nedetectați odată ce reușesc să pună mâna pe un set de credențiale valide.

Data exfiltration: un blind spot periculos

Raportul mai evidențiază încă o problemă critică: metodele de prevenire a exfiltrării datelor au scăzut la doar 3% eficiență, față de 9% în 2024.

Această scădere dramatică vine într-un moment în care: – atacurile de tip double-extortion ransomware (furt și publicare de date) sunt în creștere, – iar infostealer-ele s-au triplat în ultimul an, conform Red Report 2025.

Cu alte cuvinte, organizațiile sunt tot mai expuse la furtul de informații sensibile, fără să aibă soluții eficiente pentru a-l detecta sau opri.

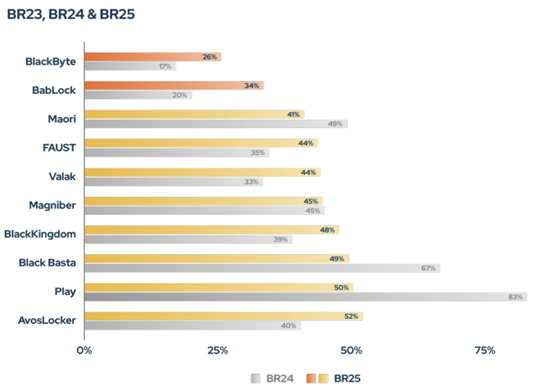

Ransomware: BlackByte rămâne cel mai periculos

Ransomware-ul rămâne o preocupare de top, iar varianta BlackByte continuă să fie cea mai dificilă de prevenit, având o rată de succes a prevenției de doar 26%. După aceasta, urmează BabLock (34%) și Maori (41%). Aceste familii de ransomware se remarcă prin viteza cu care exploatează aplicațiile expuse public și prin tehnici de ‘double-extortion’, combinând exfiltrarea datelor cu criptarea acestora pentru a crește presiunea asupra victimelor.

Unde s-au înregistrat progrese

Sunt însă și vești bune. Simulările Attack Path Validation (APV) realizate de Picus arată o îmbunătățire vizibilă în apărarea infrastructurii interne: – compromiterea conturilor de domain administrator a scăzut de la 24% în 2024 la 19% în 2025, – iar accesul efectiv la privilegii de domain admin a scăzut de la 40% la 22%.

Rezultatele sugerează o segmentare mai bună a rețelelor și o utilizare mai matură a practicilor de validare a identității.

Recomandări cheie pentru organizațiile din România

Pentru a reduce aceste vulnerabilități, raportul celor de la Picus recomandă: 1. Validarea continuă a expunerilor – nu doar inventarierea lor, ci testarea exploatabilității reale. 2. Consolidarea apărării împotriva exfiltrării de date prin soluții Data Loss Prevention (DLP), monitorizarea traficului outbound și detecție comportamentală. 3. Politici stricte de parolare și eliminarea algoritmilor de hashing învechiți. 4. Adoptarea MFA la scară largă, nu doar pentru conturile privilegiate. 5. Testarea constantă a controalelor de securitate pentru a identifica degradările în timp. 6. Îmbunătățirea pipeline-ului de detecție – creșterea acoperirii log-urilor și transformarea lor în alerte acționabile.

Concluzie

Picus Blue Report 2025 transmite un mesaj clar: chiar dacă există progrese în anumite zone, lipsa unor controale eficiente asupra parolelor și exfiltrării datelor lasă organizațiile extrem de vulnerabile.

Pentru companiile din România, unde digitalizarea rapidă aduce beneficii dar și riscuri ridicate, acest raport este o lectură obligatorie. Investițiile în validare continuă, politici stricte de identitate și controale de date nu mai sunt opționale – ele sunt esențiale pentru a preveni următorul incident major.

“Organizațiile trebuie să adopte o mentalitate de”assume breach”, pornind de la ideea că eșecul este posibil la fiecare nivel al apărării și că aceste slăbiciuni trebuie descoperite înaintea adversarilor.” – Picus Blue Report 2025