Portofelele digitale, noua frontieră a fraudelor bancare: Cum funcționează schema „Apple Pay/Google Pay”

O nouă formă de criminalitate informatică face ravagii în rândul posesorilor de carduri din România. Dacă până acum atacatorii se mulțumeau să fure datele cardului pentru a face cumpărături online, noua metodă vizează înrolarea completă a cardului victimei în portofelul digital al atacatorului.

Recent, o alertă majoră a fost emisă de instituțiile bancare și documentată de portalurile de știri precum Ziare.com, semnalând o creștere alarmantă a cazurilor în care clienții rămân fără economii prin tranzacții efectuate direct cu telefonul de către atacatori.

La Hackout, am descompus acest atac pentru a înțelege de ce este mult mai periculos decât phishing-ul clasic.

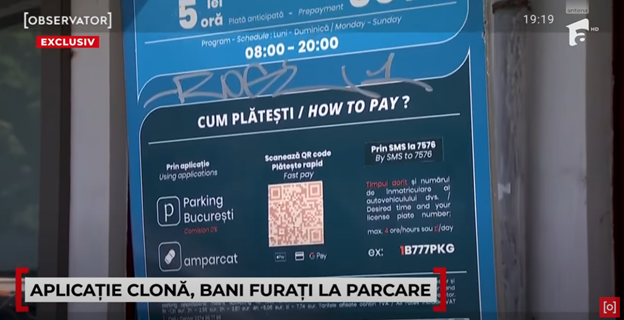

1. „Cârligul”: Mesajul de smishing (SMS)

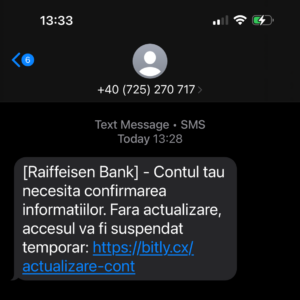

Totul începe cu un SMS care exploatează un sentiment de urgență sau o curiozitate. Atacatorii impersonează servicii de curierat (Fan Courier, Sameday), instituții de stat (ANAF, Poșta Română) sau chiar banca ta.

Mesajul te anunță că „un colet a fost suspendat” sau că „există o problemă la contul bancar” și îți cere să accesezi un link pentru a rezolva situația prin plata unei sume modice (de obicei câțiva lei).

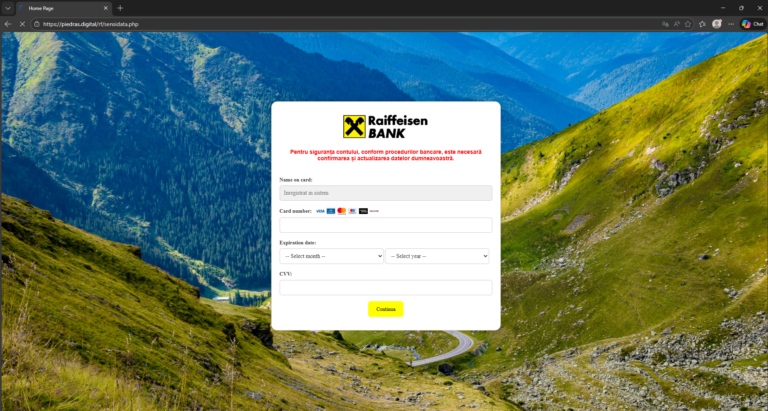

2. Capcana: Pagina clonă și colectarea datelor

Odată accesat link-ul, ești direcționat către o pagină care vizual este identică cu cea a băncii tale sau a unui procesator de plăți cunoscut.

În acest moment, utilizatorul crede că efectuează o plată legitimă de 2-5 lei. În realitate, atacatorul preia aceste date în timp real și le introduce în propria aplicație Apple Pay sau Google Pay pe telefonul său.

3. Momentul critic: Înrolarea în Digital Wallet

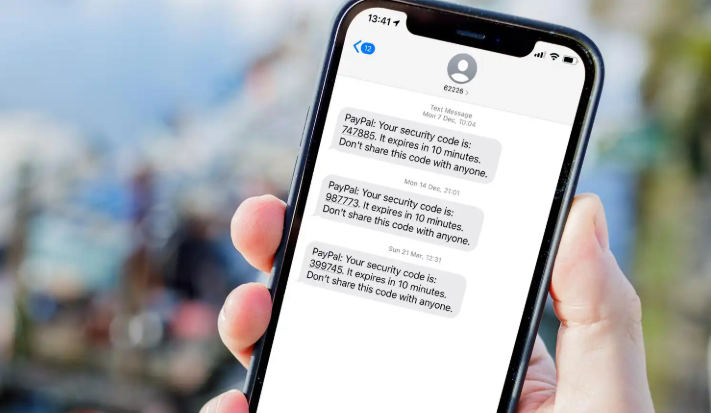

Aici apare marea diferență față de fraudele vechi. Atunci când atacatorul introduce cardul tău în telefonul lui, banca îți trimite un cod prin SMS sau o notificare de tip 3D Secure.

ATENȚIE: Mesajul de la bancă nu spune „autorizează plata de 5 lei”, ci spune clar „Cod pentru înrolarea cardului în Apple Pay” (sau Google Pay).

Dacă victima introduce acest cod pe site-ul fals, ea nu confirmă plata de 5 lei, ci oferă atacatorului controlul total asupra cardului. Din acest moment, cardul tău este în telefonul atacatorului, iar acesta poate plăti oriunde, fără a mai avea nevoie de alte coduri de confirmare, deoarece tranzacțiile prin portofel digital sunt deja considerate „verificate”.

4. De ce este această metodă atât de periculoasă?

Spre deosebire de o tranzacție online singulară, înrolarea în portofelul digital permite atacatorului:

Să facă plăți repetate la POS în magazine fizice oriunde în lume.

Să retragă numerar de la bancomate contactless.

Să ocolească limitele standard de tranzacționare, deoarece plata prin portofel digital este considerată biometrizată (autorizată prin FaceID/Fingerprint pe telefonul atacatorului).

5. Checklist de protecție „Zero Trust”

Pentru a nu deveni o victimă, Hackout îți recomandă să fii extrem de vigilent la următoarele detalii:

Citește textul SMS-ului de confirmare: Banca specifică întotdeauna pentru ce este codul. Dacă scrie „înrolare card” sau „Apple Pay/Google Pay” și tu doar voiai să plătești o factură, STOP! Este o fraudă.

Verifică URL-ul: Nicio bancă nu îți va cere datele cardului pe un domeniu care nu este cel oficial (ex:

bcr-confirmare.netîn loc debcr.ro).Nu introduce datele cardului pentru sume mici: Dacă un serviciu de curierat îți cere 2 lei pentru „reprogramare”, verifică mai întâi în aplicația oficială a curierului.

Activează notificările Push: Folosește aplicația băncii pentru a monitoriza tranzacțiile în timp real.

Concluzie

Criminalitatea informatică se adaptează rapid la noile tehnologii de plată. Comoditatea portofelelor digitale este acum arma principală a atacatorilor. Nu uita: codul de confirmare este „cheia” către banii tăi. Odată predată, hoțul are acces direct în buzunarul tău digital.

Sfat final: Dacă ai introdus datele cardului pe un site suspect, blochează cardul imediat din aplicația bancară și contactează banca pentru reemiterea acestuia.