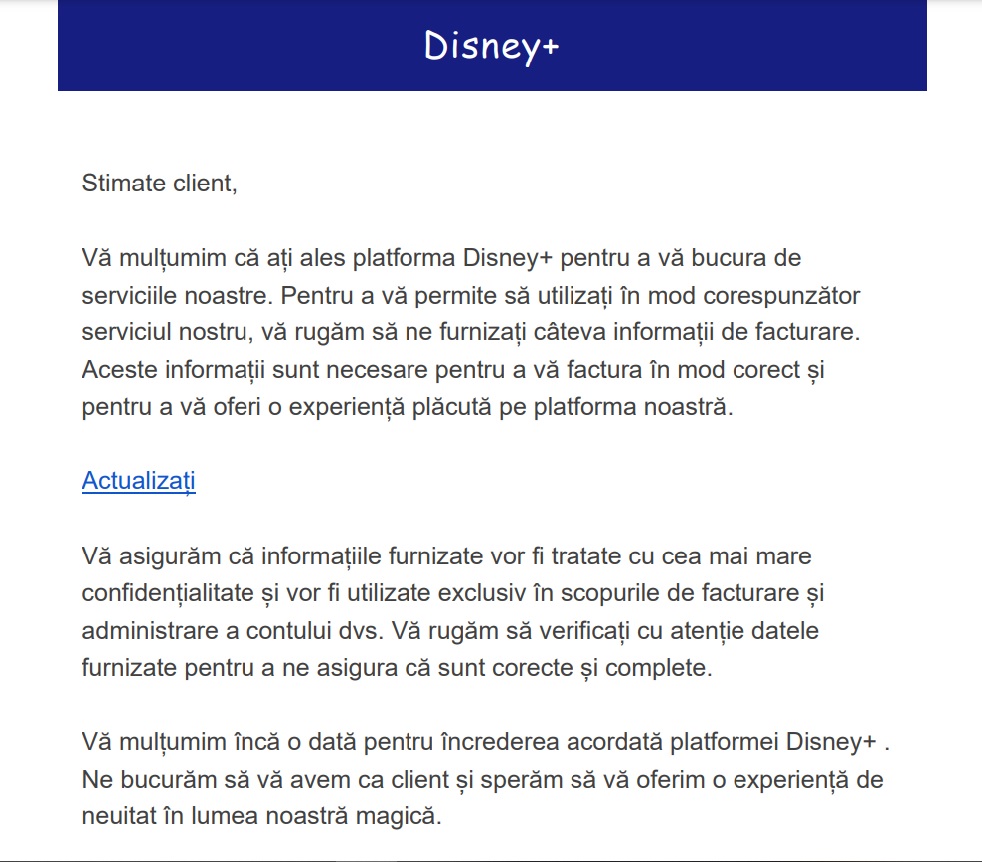

Clienții Disney+ de la nivelul României sunt averizați să fie vigilenți cu privire la e-mailuri care poartă imaginea Disney+ și cer actualizarea datelor de facturare. Din luna iulie aceste atacuri de phishing au devenit tot mai frecvente la nivelul României. Sunt similare cu atacurile phishing care vizau clienții Digi și Orange.

Se pare că atacatorii preferă aceste tipuri de atacuri phishing care impersonează o entitate economică cu scopul sustragerii datelor bancare ale cetățenilor României. Acest timp de inginerie socială prin care atacatorul urmărește să obțină increderea victimei prin impresonarea unei surse legitime sunt des întâlnite în atacurile phishing.

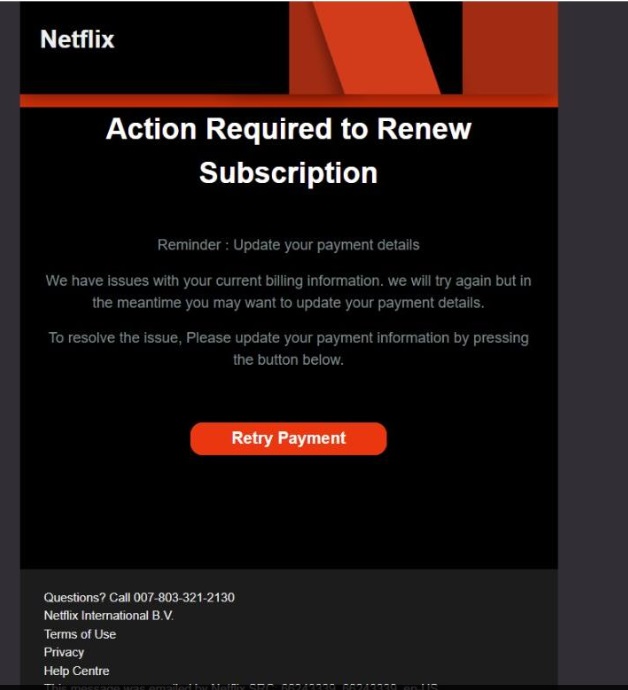

Entitățiile economice preferate de atacatori sunt cele cu un număr foarte mare de utilizatori, astfel numărul victimelor care dau curs acestor atacuri să fie cât mai mare. Disney+ este o platformă similară cu Netflix, atacatorii considerând ca victimele care utilizează Disney+ ar putea fi mai vulnerabile atacurilor phsihing. Probabil pentru că în 2022 o campanie de phishing adresată cliențiilor Netflix a fost lansată, prin urmare utilizatorii aveau deja un grad mai mare de vigilență și atacurile nu ar fi un succes la fel de mare.

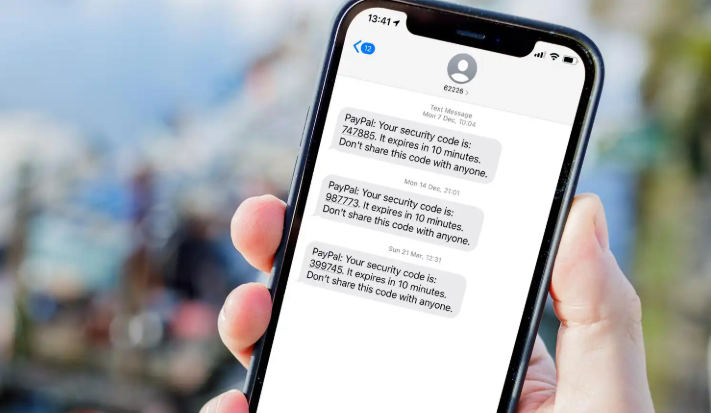

Aceste e-mailuri erau primite de clienții Netflix în anul 2022

În cazul campaniei actuale de phishing victimelor li se cere actualizarea datelor bancare pentru ca utilizatorii să aibă o presupusă experiență placută pe platforma Disney+. Victimelor li se oferă un link unde, după accesarea acestuia, ajung pe un site în care se realizază sustragerea datelor bancare în serverul atacatorului.

Se pare că atacatorii au folosit platforma SurveyMonkey în aceste atacuri, e-mailurile fiind trimise de pe contul creat pe această platformă. Această metodă este folosită pentru a crea o adresă de e-mail cât mai de încredere, evitând clasica adresă de e-mail cum am vazut în cazul celorlalte atacuri (de exemplu: [email protected]).

Totodată victima nu este redirecționată către link-ul malițios în mod direct, ci folosind platforma SurveyMonkey, victima trebuie să acceseze un al doilea link după navigarea pe linku-ul din e-mail care îi duce pe platfoma SurveyMonkey. Atacatorii au dorit să își ia masuri de siguranță pentru a crește succesul campaniei de phishing.

E-mailurile folosite în aceste atacuri sunt următoarele:

- [email protected] via SurveyMonkey

- [email protected] via SurveyMonkey

Platforma SurveyMonkey a detectat aceste atacuri și a luat masurile de securitate necesare, ceea ce poate însemna că e-mailurile vor fi diferite în funcție de atac, ceea ce este de ținut cont este adresa de e-mail care este aferentă SurveyMonkey precum în adresele indicate mai sus.